الشرق تريبيون- اخبار

حذَّرت جهات أمنية تابعة للاحتلال الإسرائيلي، من أن الجمهورية الإيرانية غيَّرت من إستراتيجيتها في التجسس وتنفيذ هجمات سيبرانية، وانتقلت من فكرة الهجمات واسعة النطاق إلى استهداف كبار المسؤولين في المؤسسات الإسرائيلية، عن طريق استدراجهم ثم الانقضاض عليهم.

ومنذ انطلاق الحرب على قطاع غزة في أكتوبر 2023، ظهرت مجموعات تحمل أسماء مختلفة، تعمل على تنفيذ هجمات سيبرانية ضد المنشآت والشركات التابعة لحكومة نتنياهو وجيش الاحتلال، أطلقت على نفسها APT42 وCharming Cypress.

تحول كبير

وفي بحث جديد، أعدته المديرية الوطنية الرقمية الإسرائيلية، زعم القائمون عليه أن طهران تنفذ حملة تجسس متطورة وغير مسبوقة تُسمى "Spear Specter"، وهو ما ظهر في التحول الكبير من هجمات واسعة النطاق وشاملة إلى تجسس شخصي قائم على تقنيات هندسة اجتماعية متطورة.

وبموجب ذلك التطور، أصبحت الهجمات الإلكترونية أكثر شخصية، وتستهدف بشكل منهجي كبار المسؤولين رفيعي المستوى في قطاع الدفاع والحكومة، بالإضافة إلى عائلاتهم، وبالنسبة لهم الهدف ليس مجرد سرقة كلمات المرور، بل السيطرة الفعلية والمستمرة على الشخصيات المستهدفة.

علاقات طويلة

ويستخدم المهاجمون، وفقًا للقناة الـ12 الإسرائيلية، أساليب بناء علاقات طويلة الأمد وصادقة، إذ يقضون أيامًا وأسابيع في بناء علاقات مع أهدافهم، من أبرزها الإغراء وإرسال دعوات إلى "مؤتمرات مرموقة" أو ترتيب "اجتماعات مهمة" مع الأهداف.

من أهم أدوات المجموعة تطبيق واتساب، الذي يُعد استخدامه تكتيكًا معروفًا في الهندسة الاجتماعية، إذ يُضفي شرعيةً وشعورًا بالألفة بين الطرفين، وتبدأ الحملة بمرحلة أولية لجمع المعلومات الاستخبارية عن الضحية، وبعد ذلك ينتحل المهاجمون صفة جهة شرعية ويتواصلون مع الضحية استباقيًا.

رابط خبيث

وعلى حد زعمهم، بعد مرحلة بناء الثقة يُرسَل رابط خبيث يُفعِّل سلسلة هجمات مُعقَّدة، بالنسبة للأطراف ذات المخاطر الأقل، يُطلق المُهاجمون صفحات اجتماعات مُصمَّمة مُسبقًا لتسجيل بيانات تسجيل الدخول آليا، أما بالنسبة للأهداف عالية القيمة، يتمثل الهدف في إدخال برمجية خلفية متطورة تُسمى TAMECAT.

تعتمد تلك البرمجية الخبيثة على PowerShell وهو تطبيق من مايكروسوفت يوفر بيئة عمل للمبرمجين على نظامي ويندوز ولينكس، ما يُصعِّب اكتشافها باستخدام أدوات الأمن التقليدية، ويستغل المهاجمون ببراعة ميزات ويندوز المدمجة وبنية WebDAV التحتية.

هجمات مختلفة

وللتهرب من الكشف، تستخدم المجموعة بنية تحتية متعددة القنوات للتحكم والقيادة، وتستغل خدمات مشروعة مثل تيليجرام وديسكورد، ثم يتم توجيه البيانات الحساسة عبر هذه التطبيقات، ما يجعلها تبدو كأنها استخدام عادي، وهي الطريقة التي تصعب على أنظمة الأمن التقليدية تحديد حركة البيانات الصادرة.

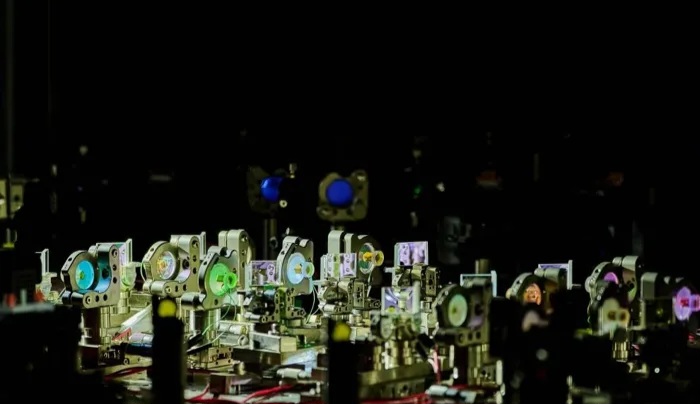

وخلال الأسابيع الماضية تمكنت مجموعات القراصنة من الحصول على معلومات عن عناصر جيش الاحتلال والمخابرات العسكرية والشاباك والموساد، وسربت بعض البيانات، كما اخترقت منظومة الدفاع "الشعاع الحديدي" التي تعمل بالليزر، ونشرت وثائق وفيديوهات توثق العملية بأكملها.

.png)

.webp)